Ist der angemeldete Benutzer als Fach- oder Anwendungsverantwortlicher oder dessen Stellvertreter hinterlegt, kann dieser durch einen Klick auf die entsprechende Anwendung innerhalb der SKM-App ein neues Sicherheitskonzept erstellen oder ein vorhandenes aktualisieren. Der Benutzer hat vor der Erstellung des Sicherheitskonzepts die Möglichkeit, alle relevanten Attribute im Bezug auf die ausgewählte Anwendung zu prüfen.

Basisdaten

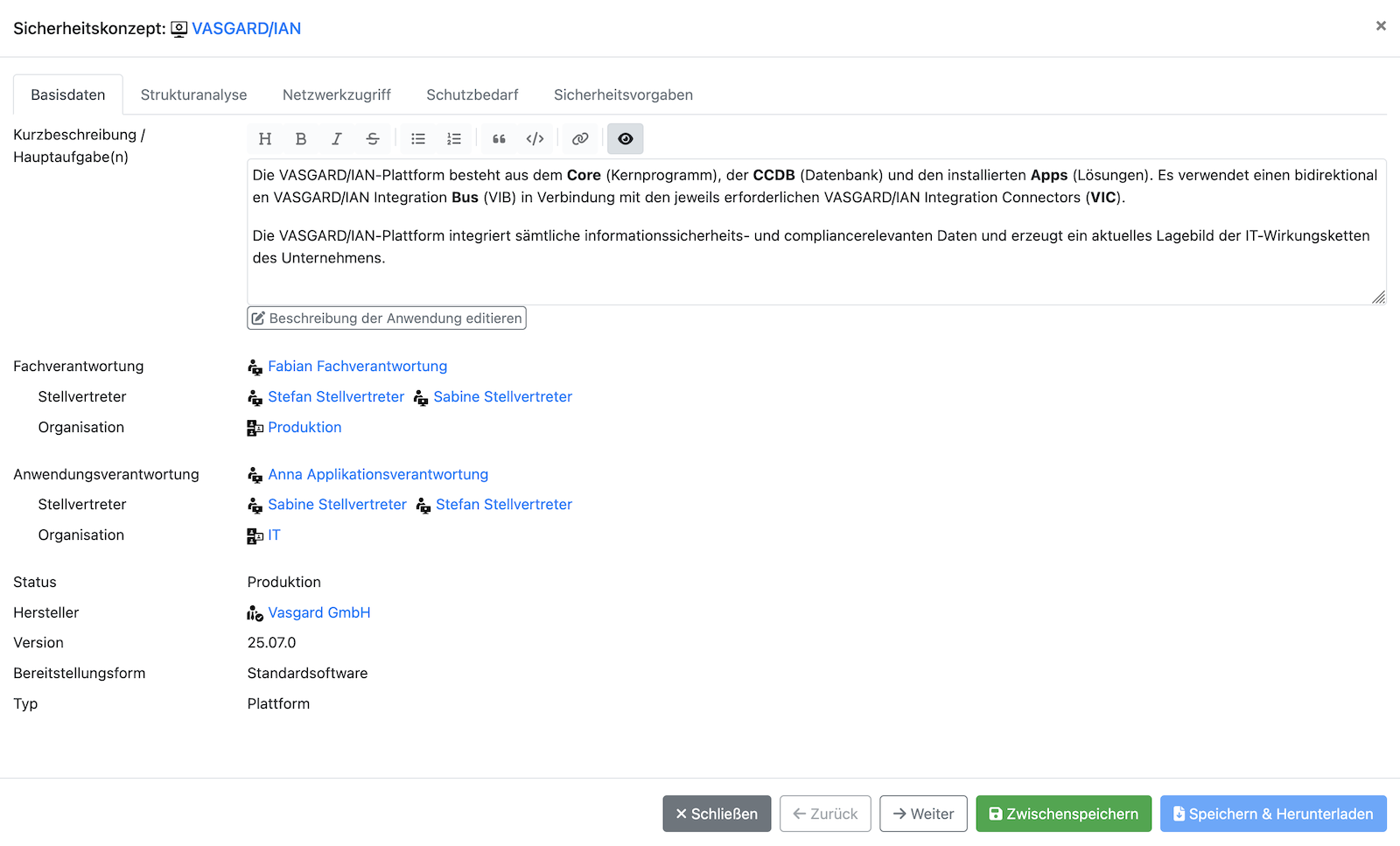

Nach dem Klick auf eine Anwendung öffnet sich folgendes Modal:

In diesem Abschnitt hat der angemeldete Benutzer lediglich die Möglichkeit, die Kurzbeschreibung der Anwendung zu bearbeiten. Diese wird dann direkt am eigentlichen Anwendungs-Asset aktualisiert. Ansonsten ist das eine Readonly-Ansicht der angezeigten Attribute. Sollten daran Änderungen gewünscht sein, muss dies über die CCDB oder falls installiert die AWM-App erfolgen.

Nach einem Klick auf eine Verlinkung öffnet sich das Asset in einem neuen Browser-Fenster innerhalb der CCDB.

Strukturanalyse

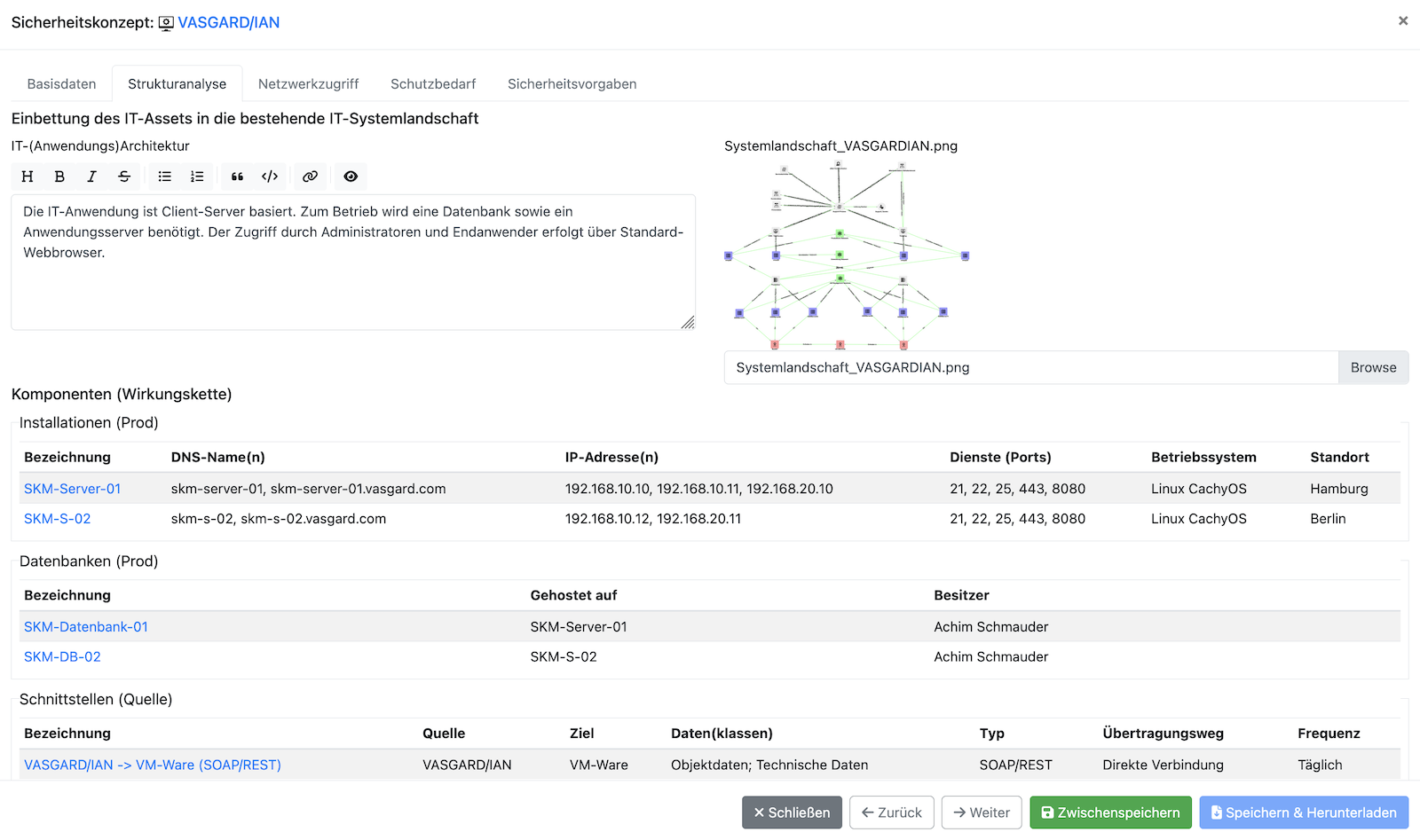

Klickt der angemeldete Benutzer anschließend auf Weiter wird folgendes im Modal angezeigt:

Hier hat der Benutzer die Möglichkeit die IT-Architektur der Anwendung genauer zu beschreiben sowie eine Grafik der Architektur hochzuladen. Beide Ausfüllmöglichkeiten werden mit einem Klick auf Zwischenspeichern direkt am Anwendungs-Asset gespeichert.

Im unteren Teil des Modals können die bereits an der Anwendung modellierten Attribute über eine Readonly-Ansicht geprüft werden. Auch hier müssen Änderungen über die CCDB oder falls installiert die AWM-App erfolgen.

Netzwerkzugriff

Klickt der Benutzer anschließend auf Weiter wird folgendes Modal angezeigt:

Der Benutzer muss hier eine Auswahl treffen: Entweder er gibt an, das keine Kommunikations-Matrix vorhanden ist oder es ist eine vorhanden. Dann muss ebenfalls der Link zum Ablageort der K-Matrix hinterlegt werden.

Die Auswahlmöglichkeit sowie der angegebene Link werden mit einem Klick auf Zwischenspeichern direkt am Anwendungs-Asset gespeichert.

Schutzbedarf

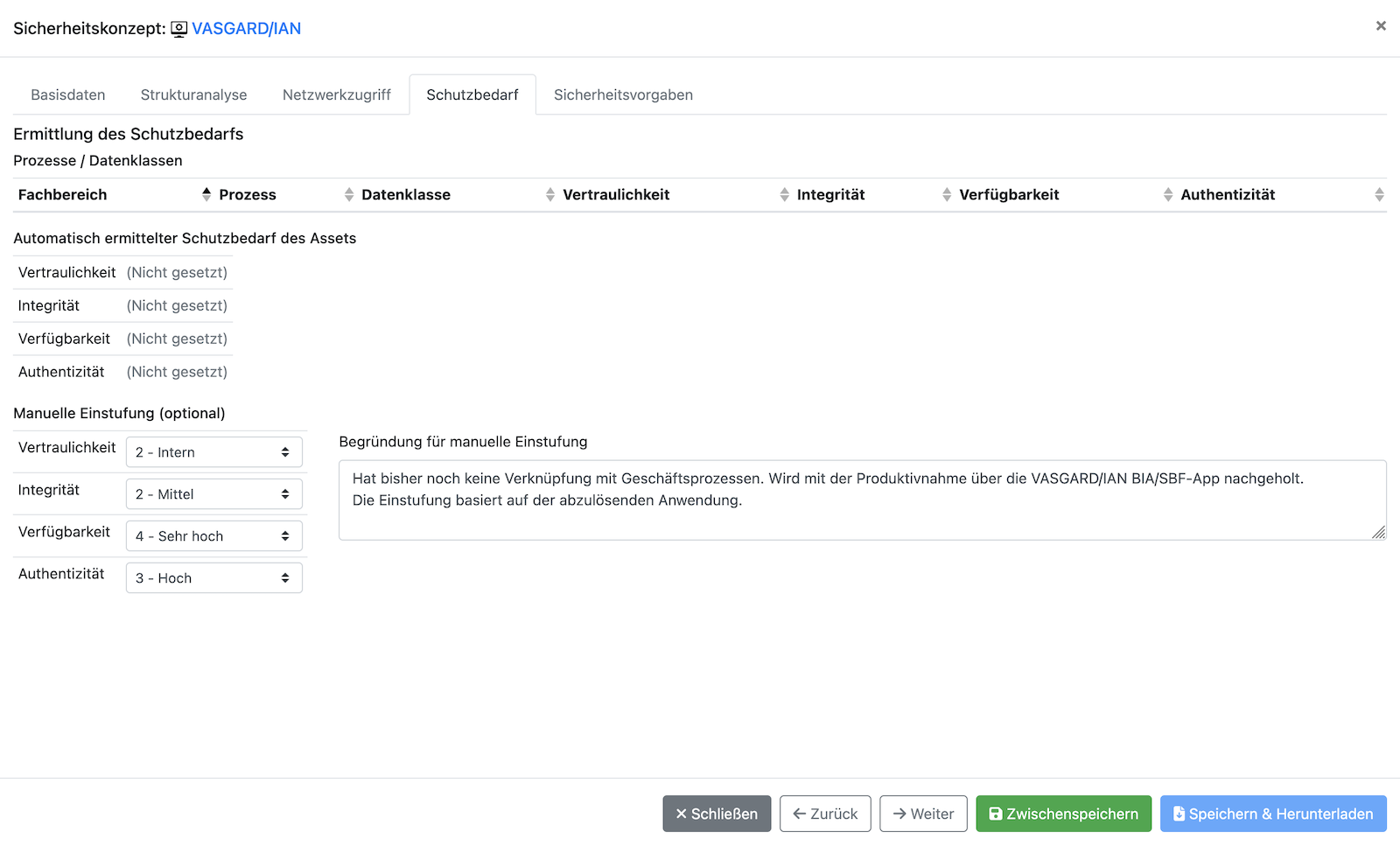

Klickt der Benutzer anschließend auf Weiter wird folgendes Modal angezeigt:

Hier bekommt der Benutzer eine Readonly-Ansicht der hinterlegten Schutzbedarfe. Sollten noch keine Schutzbedarfe für die Anwendung ermittelt worden sein, kann der Benutzer diese auch manuell einstufen. Dies wird ebenfalls direkt am Anwendungs-Asset hinterlegt.

Ohne bereits hinterlegte Schutzbedarfe oder eine manuelle Einstufung inklusive Begründung kann nicht fortgefahren werden.

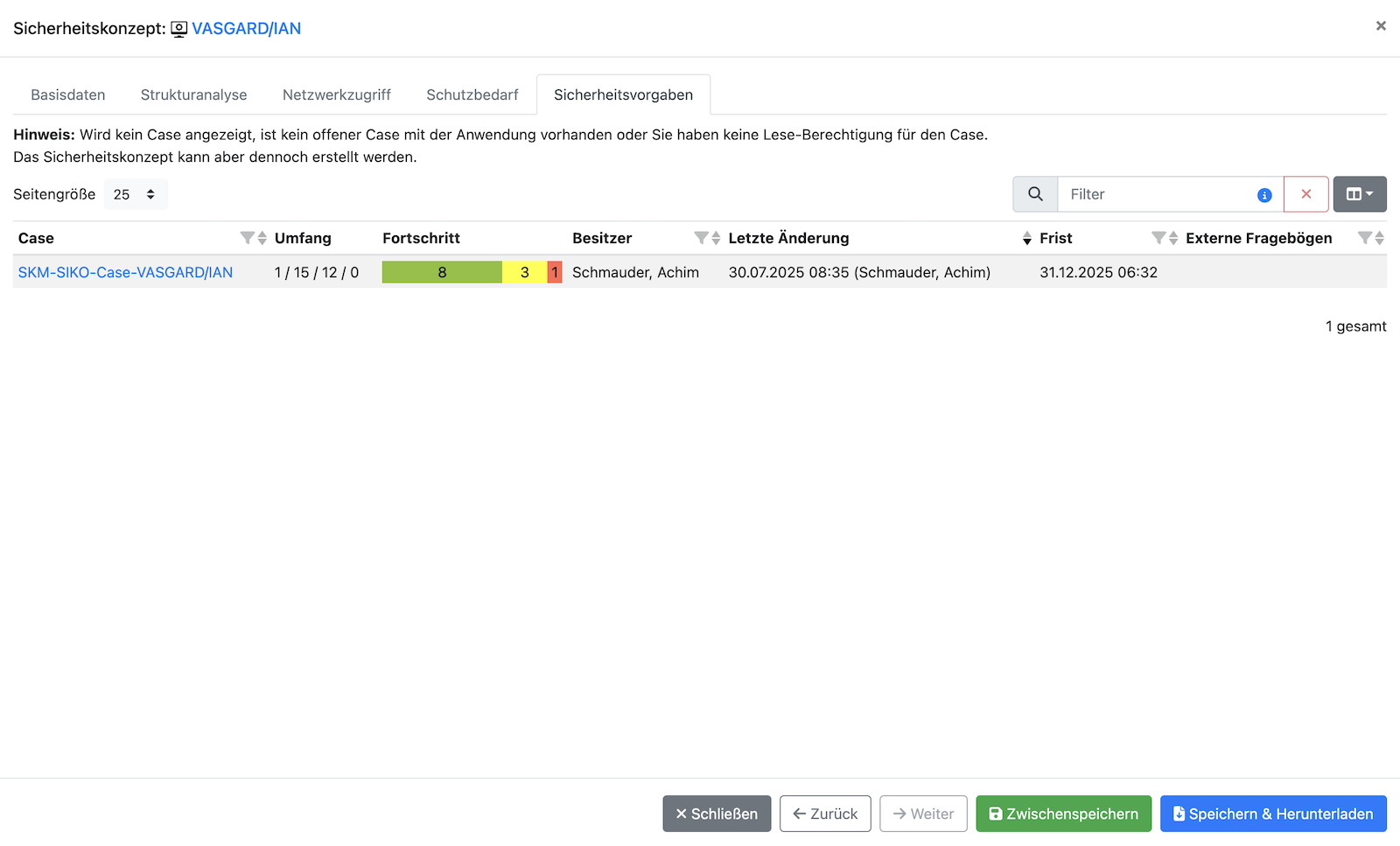

Sicherheitsvorgaben

Klickt der Benutzer anschließend auf Weiter wird folgendes Modal angezeigt:

Der angemeldete Benutzer kann hier den entsprechenden Case zu seiner Anwendung auswählen, welcher in das Sicherheitskonzept übernommen werden soll. Es kann aber auch ohne einen Case ein Sicherheitskonzept erstellt werden.

Im Anschluss kann auf Speichern & Herunterladen geklickt werden. Dadurch wird das Sicherheitskonzept als PDF erstellt und alle getätigten Angaben am entsprechenden Anwendungs-Asset (im Tab Sicherheitskonzept) gespeichert. Auch das Sicherheitskonzept selbst wird direkt an der entsprechenden Anwendung gespeichert.

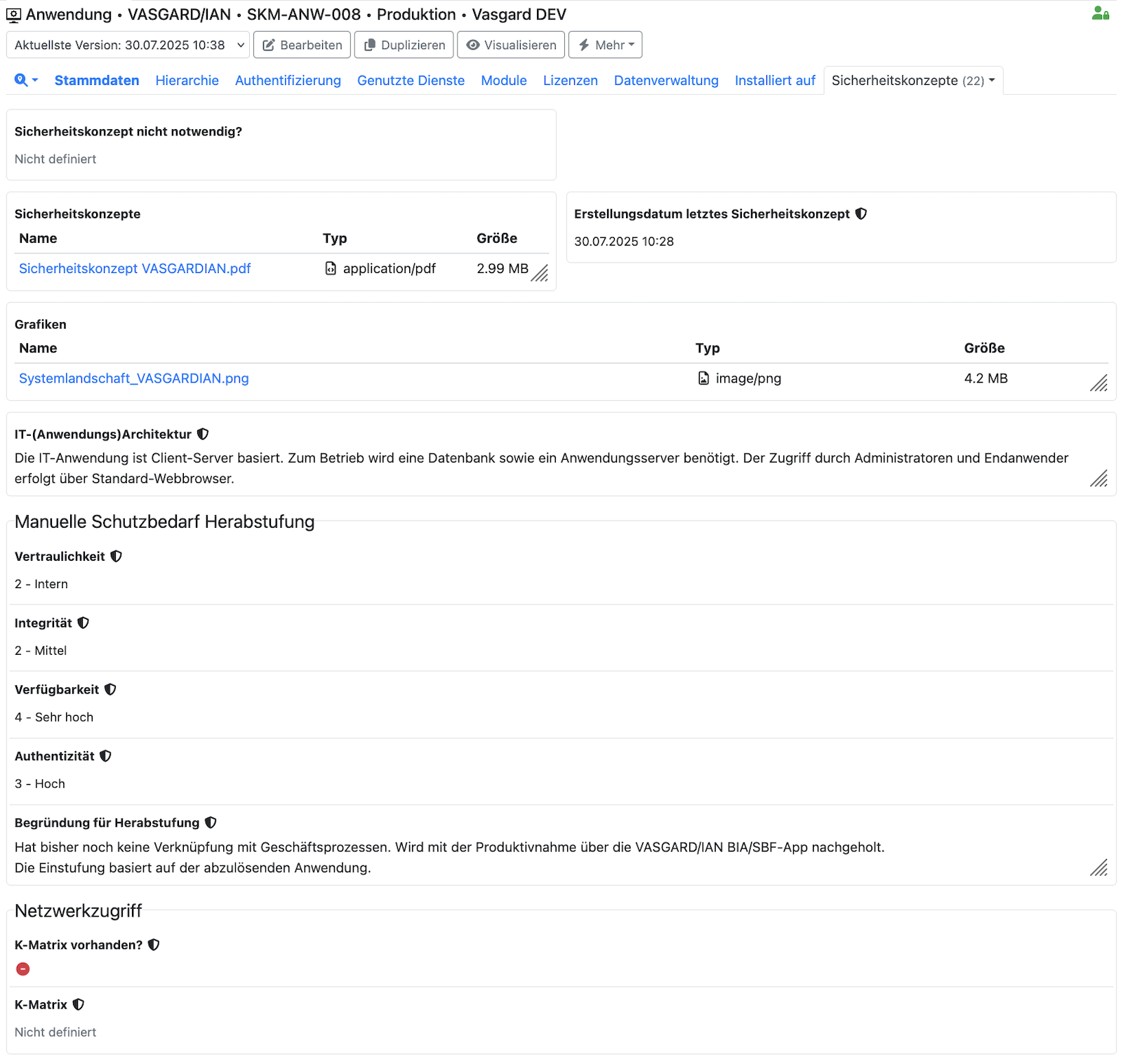

Endergebnis

Nach dem Speichern & Herunterladen sieht das Anwendungs-Asset innerhalb der CCDB im Tab Sicherheitskonzepte folgendermaßen aus:

Alle erfassten und relevanten Daten die über die SKM-App angegeben und automatisch erstellt wurden sind hier gespeichert. Im Attribut Sicherheitskonzepte und Grafiken wird dabei jeweils nur die aktuelle Version des PDFs bzw. der Grafik gespeichert.